Kendi PC’nize uzaktan bağlanmak için oturup kimlik bilgilerinizi girip, ardından size olabildiğince faydasız bir şekilde “bir kullanıcı hesabı kısıtlamasının (örneğin, günün saatine ilişkin bir kısıtlama) oturum açmanızı engellediği”nin söylenmesinden daha moral bozucu pek az şey vardır.

Günün saatine ilişkin bir kısıtlama mı? Bu makineyi bizzat ben kurdum.

Onu daha yeni bir etki alanı işlev düzeyine taşıdıktan bir saat sonra Windows Server sunucusuna erişimi kilitlenen kişi bendim. Microsoft’un belgelerini ve sistem yöneticisi forumlarını didik didik ettikten sonra, sonunda neyin ters gittiğini bir araya getirdim; ve bu, hata iletisinin ima ettiği şey hiç de değildi.

İşte size baştan kimsenin söylemediği şey: bu hata tek bir sorun değil, bir kategoridir. Nedeni, parolasız bir hesaptan, yalnızca Kerberos’a izin verildiğinde kimlik doğrulama yolunun sessizce NTLM’ye geri dönmesine kadar her şey olabilir. Bunu anladığınızda, onu düzeltmenin yarısına zaten gelmiş olursunuz.

Hızlı Tanılama

| Belirti / Neden | Ortam | İlk işlem | Sıklık |

|---|---|---|---|

| Boş / yerel hesapta parola yok | Bağımsız / ev bilgisayarı | Düzeltme 1 — Parola ayarlayın | Yaygın |

| Hesap, RDP oturum açma izninde yok | Herhangi | Düzeltme 2 — Kullanıcı Hakları Atamasını kontrol edin | Yaygın |

| Hesap, RDP oturum açmayı reddetme izninde | Herhangi | Düzeltme 2 — Reddet ilkesinden kaldırın | Yaygın |

| IP ile bağlanma, NTLM kısıtlı | Etki alanı | Düzeltme 3 — FQDN ana bilgisayar adını kullanın | Yaygın |

| Hesap kilitlendi | Herhangi | Düzeltme 4 — ADUC / lusrmgr’de kilidi açın | Ara sıra |

| Oturum açma saatleri kısıtlaması | Etki alanı | Düzeltme 4 — ADUC’da Oturum Açma Saatlerini kontrol edin | Ara sıra |

| Hesap Protected Users içinde, Kerberos bozuk | Etki alanı | Düzeltme 5 — Kerberos’u onarın veya gruptan çıkarın | Yönetici/güçlendirilmiş |

| Olay günlükleri kimlik doğrulama başarısızlığını gösteriyor | Herhangi | Düzeltme 6 — Güvenlik günlüğünü okuyun (Olay 4625) | Tanısal |

Önce Daraltın

İhtiyacınız olan düzeltme tamamen ortamınıza bağlıdır. Herhangi bir şeye dokunmadan önce bu soruları gözden geçirin.

Aynı hesapla yerel olarak oturum açabiliyor musunuz? Evetse ve yalnızca RDP başarısız oluyorsa, hatalı kimlik bilgileriyle uğraşmıyorsunuz demektir. Sorun bir RDP izin ataması, bir ilke kısıtlaması veya bir kimlik doğrulama yolu sorunudur. Hedef makinede Olay Görüntüleyicisi → Windows Günlükleri → Güvenlik bölümünde 4625 Olay Kimliği’ni kontrol edin. Etki alanı ortamları için, bazı kimlik doğrulama hataları yalnızca orada görülebildiğinden etki alanı denetleyicisi güvenlik günlüklerini de kontrol edin.

Tek bir kullanıcı mı yoksa herkes mi? Tek bir kullanıcının kilitlenmesi hesap düzeyi bir ayara işaret eder. Herkesin aynı anda kilitlenmesi, yakın zamanda yapılan bir ilke değişikliğini, bir Grup İlkesi güncellemesini veya sunucu tarafında bir yapılandırma değişikliğini düşündürür.

Bağımsız bir makine mi yoksa etki alanına katılmış mı? Etki alanı ortamları Active Directory grup ilkelerini, Kerberos’u, NTLM kısıtlamalarını ve Protected Users davranışını devreye sokar. Eğer bağımsız bir ev PC’si kullanıyorsanız, muhtemelen yalnızca Düzeltmeler 1, 2 ve 4 ile ilgilidir. Etki alanındaysanız, tüm düzeltmeler geçerli olabilir.

IP adresiyle mi yoksa ana bilgisayar adıyla mı bağlanıyorsunuz? Bu, çoğu kişinin fark ettiğinden daha önemlidir. IP adresiyle bağlanmak genellikle Windows’un Kerberos kullanmasını engeller ve NTLM’ye geri dönüşe zorlar. Ortamınızda NTLM kısıtlanmışsa bu geri dönüş başarısız olur ve gerçek hesabınızda hiçbir şey değişmemiş olsa bile tam olarak bu hatayı alırsınız. Düzeltme 3’e bakın.

Yakın zamanda bir şey değişti mi? Grup İlkesi güncellemeleri, işletim sistemi yamaları, etki alanı işlevsel düzeyi yükseltmeleri ve güvenlik sıkılaştırmaları, görünür bir uyarı olmadan bir gecede RDP’yi bozabilir. Sorunun hesabınızdan kaynaklandığını varsaymadan önce bu soruyu her zaman sorun.

Bölüm 1: Ev Bilgisayarı & Bağımsız Makineler

Burada en alakalı olanlar 1–4 numaralı düzeltmelerdir. Bunlar Active Directory veya etki alanı bilgisi gerektirmez.

Düzeltme 1: Hesabın parolası yok

Özellikle bir ev bilgisayarında veya bağımsız bir makinede, buradan başlayın.

Windows, varsayılan olarak, parolası olmayan yerel hesaplar için uzak oturum açmayı engeller. Bu, kasıtlı ve belgelenmiş bir güvenlik ilkesidir: “Accounts: Limit local account use of blank passwords to console logon only” ayarı varsayılan olarak etkindir; bu da parolasız hesapların yalnızca etkileşimli konsoldan oturum açmayla sınırlı olduğu anlamına gelir. RDP, uzak etkileşimli bir oturum açmadır ve bu nedenle engellenir.

Bunun nedeni: Microsoft, bu davranışı yerel güvenlik ilkesi ayarı “Accounts: Limit local account use of blank passwords to console logon only.” altında belgeliyor. (Microsoft Learn)

Bir parola ayarlayın: Bilgisayar Yönetimi’ni açın → Yerel Kullanıcılar ve Gruplar → Kullanıcılar → hesaba sağ tıklayın → Parolayı Ayarla. Bu sorunu çözerse, işiniz bitti.

Bir geçici çözüm var: boş parola kısıtlamasını secpol.msc aracılığıyla veya LimitBlankPasswordUse kayıt defteri anahtarıyla devre dışı bırakabilirsiniz. Bunu ağa erişilebilen herhangi bir makinede son çare olarak değerlendirin.

Uyarı: Boş parola kısıtlamalarını devre dışı bırakmak saldırı yüzeyinizi önemli ölçüde zayıflatır. Güçlü bir parola belirlemek her zaman doğru çözümdür.

Düzeltme 2: Kimlerin RDP üzerinden bağlanmasına izin verildiğini doğrulayın

Bu, en yaygın nedenlerden biri ve gözden kaçırılması en kolay olanlardandır.

Windows, RDP erişimini kontrol etmek için birbirini tamamlayan iki Grup İlkesi ayarı kullanır:

- Uzak Masaüstü Hizmetleri aracılığıyla oturum açmaya izin ver — bağlanma yetkisi verir.

- Uzak Masaüstü Hizmetleri aracılığıyla oturum açmayı reddet — bağlanma hakkını engeller.

Reddet ilkesi, grup üyeliğinden bağımsız olarak her zaman İzin Ver ilkesinin önüne geçer. Bu, Microsoft tarafından belgelenmiş bir davranıştır.

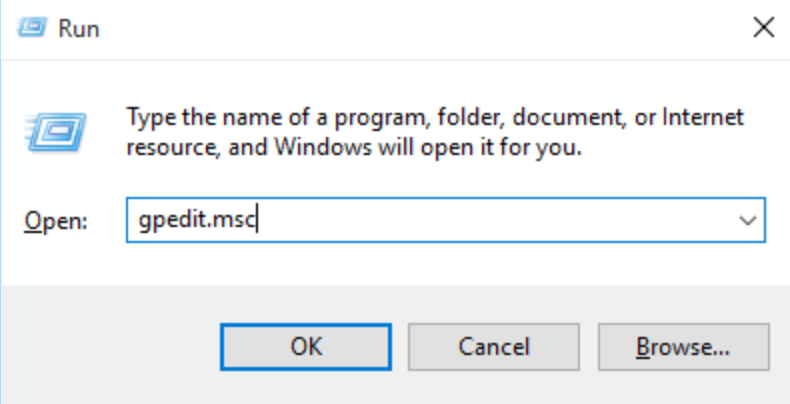

Nerede bulunur: gpedit.msc‘yi açın → Bilgisayar Yapılandırması → Windows Ayarları → Güvenlik Ayarları → Yerel İlkeler → Kullanıcı Hakları Ataması.

Her iki ilkeyi de kontrol edin. Hesabınızın veya Remote Desktop Users ya da Administrators gibi üyesi olduğu bir grubun Allow’da göründüğünü doğrulayın. Deny’de görünmediğini doğrulayın. Hesabınız Allow’da tamamen yoksa, parolanızdan veya kimlik bilgilerinizden bağımsız olarak RDP erişimi engellenir.

Etki alanındaki makinelerde: Bu izinler Grup İlkesi tarafından etki alanı düzeyinde ayarlanabilir ve yerel ayarları geçersiz kılabilir. Yerel ayarlar doğru görünüyorsa ancak sorun devam ediyorsa, hedef makinede gpresult /h report.html komutunu kullanarak çakışan GPO’ları kontrol edin.

Düzeltme 3: IP adresiyle bağlanmayı durdurun

Bu tek değişiklik, çözmesi gerekenden daha fazla sorunu çözüyor.

Bir IP adresi kullanarak bağlandığınızda (örneğin, 192.168.1.100), Windows genellikle Kerberos kimlik doğrulamasını kullanamaz ve bunun yerine NTLM’ye geri döner. Bağımsız ev makinelerinde bu çoğu zaman sorun değildir. NTLM’nin kısıtlandığı veya devre dışı bırakıldığı etki alanına bağlı makinelerde, bu geri dönüş sessizce başarısız olur ve hesabınızla ilgili hiçbir şey değişmemiş olmasına rağmen hesap kısıtlaması hatası alırsınız.

Bunun yerine makinenin ana bilgisayar adını kullanın:

server.yourdomain.com ✔ Önerilir

192.168.1.100 ✘ NTLM geri dönüşünü zorlar

Ayrıca etki alanı makinelerine bağlanırken UPN biçimli kimlik bilgilerini kullanın: user@domain.com yerine DOMAIN\user. Bu, Windows’un doğru kimlik doğrulama yolunu seçmesine yardımcı olur ve şaşırtıcı derecede çok sayıda uç durumu önler.

İstisna: Microsoft, Windows Server ortamları için daha yeni bir IP üzerinden Kerberos özelliğini belgelemiştir, ancak bu özellik elle yapılandırma gerektirir ve varsayılan olarak etkin değildir. (Microsoft Learn: IP Adresi için Kerberos’u Yapılandırma).

Düzeltme 4: Hesap kilitlenmelerini ve oturum açma saat kısıtlamalarını kontrol edin

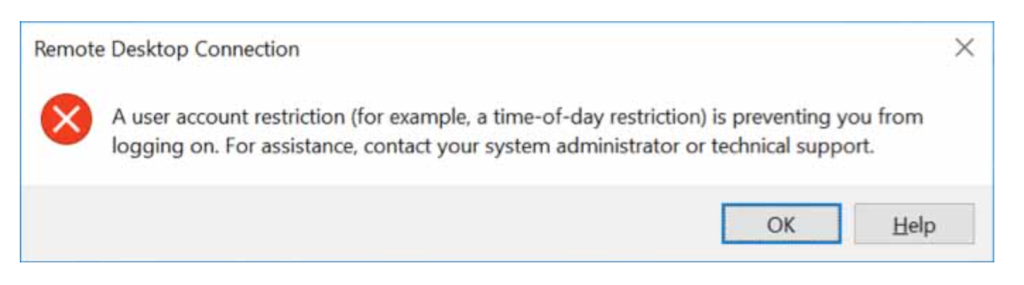

Windows, birkaç farklı kısıtlama türü için aynı genel iletiyi döndürür; bu da bu hatayı bu kadar sinir bozucu yapan şeyin bir parçasıdır. Hesap kilitlenmeleri ve oturum açma saati kısıtlamaları, hata iletisinin kelimenin tam anlamıyla doğru olduğu nadir durumlardan ikisidir.

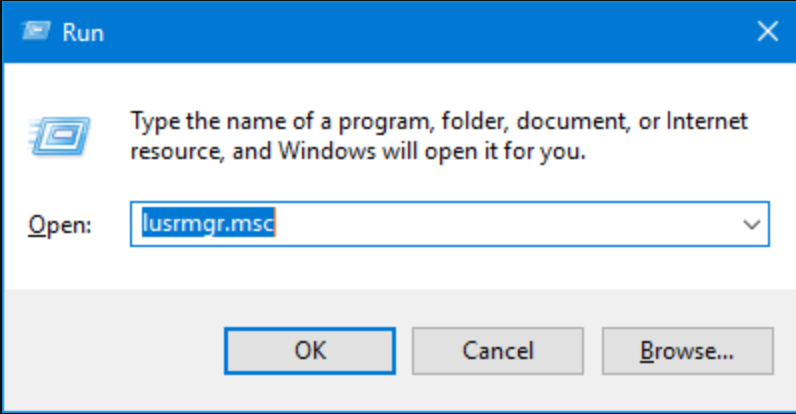

Yerel hesaplar için (bağımsız veya etki alanı) lusrmgr.msc‘yi açın → kullanıcıyı seçin → Hesap kilitlendi seçeneğinin işaretli olup olmadığını kontrol edin. Öyleyse kilidini açın.

Etki alanı hesapları için Active Directory Kullanıcıları ve Bilgisayarları’nı açın → kullanıcıyı bulun → çift tıklayın → Hesap sekmesi. Hesabın kilidini aç seçeneğini işaretleyin ve Oturum Açma Saatleri’ni gözden geçirin.

Bir Windows Server 2016 yöneticisi tam olarak bu engelle karşılaştığını anlattı: sunucuya bağlanma, hesap kısıtlaması iletisiyle başarısız oldu, ancak kasıtlı olarak herhangi bir zaman kısıtlaması yapılandırılmamıştı. Nedeni, bir etki alanı ilkesi güncellemesinden sonra sessizce bir oturum açma kısıtlaması uygulayan bir Grup İlkesi’ydi. Güvenlik günlüğündeki 4625 Olay Kimliği belirli alt kodu gösterirdi.

Olay 4625: Başarısız bir oturum açma için Güvenlik günlüğü girdisi, kesin nedeni belirleyen bir Alt Durum kodu içerir. Yaygın değerler: 0xC0000234 (hesap kilitlendi), 0xC000006F (izin verilen saatlerin dışında oturum açma), 0xC0000022 (erişim reddedildi). Nedeni tahmin etmeden önce bunu kontrol edin.

Bölüm 2: Etki Alanı ve Kurumsal Ortamlar

5 ve 6 numaralı düzeltmeler, Active Directory erişimi ve Kerberos ile NTLM hakkında bilgi sahibi olmayı gerektirir. Bağımsız bir ev bilgisayarı kullanıyorsanız, bu bölümü atlayabilirsiniz.

Düzeltme 5: Korumalı Kullanıcılar Grubu

Bu, genellikle bir etki alanı yükseltmesinden sonra deneyimli yöneticileri hazırlıksız yakalayan bir başarısızlık modudur.

Active Directory’nin Protected Users güvenlik grubu, üyeleri için daha katı kimlik doğrulama kuralları uygular:

- NTLM kimlik doğrulaması tamamen engellenir.

- Yalnızca Kerberos’a izin verilir ve yalnızca AES şifrelemesiyle.

- RC4 ve DES Kerberos şifreleme türlerine izin verilmez.

- Kimlik bilgileri makinede önbelleğe alınmaz.

Kağıt üzerinde bu, mükemmel bir güvenlik hijyenidir. Pratikte ise, sessizce NTL’ye bağımlı olan ortamlarda RDP erişimini bozar; bu da IP adresiyle bağlandığınızda, DNS yanlış yapılandırıldığında veya bir etki alanı yükseltmesinden sonra Kerberos tam olarak doğrulanmadığında tam olarak gerçekleşen şeydir. Kullanıcı, Protected Users’ın işin içinde olduğuna dair hiçbir belirti olmaksızın genel hesap kısıtlaması iletisi alır.

Etki alanı yükseltmelerinden sonra neden ortaya çıkıyor: Etki alanı işlev düzeyini yükseltmek genellikle mevcut ilkelerin daha sıkı uygulanmasını sağlar. Halihazırda Korumalı Kullanıcılar grubunda bulunan ancak daha önce NTLM’ye geri dönüşlere tolerans gösterilen hesaplar aniden başarısız olabilir. (Microsoft Learn: Korumalı Kullanıcılar Güvenlik Grubu)

Protected Users grubundan birini kaldırmadan önce, şu adımları sırayla deneyin:

- Makinenin FQDN’sini (

server.domain.com) kullanın, IP adresi kullanmayın. - UPN kimlik bilgilerini (

user@domain.com) kullanın. - Bağlanan makineden DNS çözümlemesinin doğru çalıştığını doğrulayın.

- Etki alanı denetleyicisine bağlantının sağlandığını ve Kerberos hizmetinin çalıştığını doğrulayın.

Kerberos doğru çalışıyorsa, sorun genellikle herhangi bir hesap değişikliği olmadan ortadan kalkar. Çalışmıyorsa, geçici bir önlem olarak hesabı Protected Users grubundan kaldırabilirsiniz:

powershell

$Cred = Get-Credential

Remove-ADGroupMember -Identity "Protected Users" -Members YourAccountName -Credential $Cred

PowerShell Uzaktan Yönetimi Hakkında: PowerShell Remoting kullanılabilir olduğunda bu yaklaşım işe yarar. PowerShell Remoting’in, mevcut olduğunda Kerberos’u ve yedek olarak NTLM’yi de kullandığını ve bu nedenle tamamen sertleştirilmiş ortamlarda aynı kimlik doğrulama kısıtlamalarıyla karşılaşabileceğini unutmayın. (Microsoft Learn: WinRM Güvenliği)

Uyarı: Bir hesabı Korumalı Kullanıcılar grubundan kaldırmak, hesabın güvenlik duruşunu zayıflatır. Bunu kalıcı bir düzeltme değil, tanılama adımı olarak değerlendirin. Doğru çözüm, Kerberos’un ortamınızda düzgün şekilde çalıştığından emin olmaktır.

Herhangi bir grup üyeliği değişikliğinden sonra RDP’yi yeniden denemeden önce oturumu kapatın ve kimlik doğrulamasının yenilenmesine izin verin.

Düzeltme 6: Başka hiçbir şey mantıklı gelmiyorsa logları okuyun

Bu noktada, tahmin etmeyi bırakın ve okumaya başlayın.

Hedef makinede Event Viewer → Windows Logs → Security. Event ID 4625 için filtreleyin. Her girdide, tam nedeni RDP hata iletisinden çok daha kesin biçimde belirleyen bir Failure Reason ve Sub Status kodu bulunur.

Daha derin kimlik doğrulama izleme için, ayrıca şunu etkinleştirin: Applications and Services Logs → Microsoft → Windows → Authentication.

Etki alanı denetleyicilerinde Bazı kimlik doğrulama hataları, özellikle Kerberos ile ilgili olanlar, yalnızca isteği işleyen etki alanı denetleyicisinde günlüğe kaydedilir; hedef makinede değil. Yerel hedef günlükleri size tam resmi sunmadığında DC’lerinizdeki Security günlüklerini kontrol edin.

Event 4625’teki Sub Status kodunu bulduğunuzda, hata belirsiz olmaktan çıkar ve belirli, teşhis edilebilir bir soruna dönüşür. Yaygın kodlar yukarıdaki Fix 4 notunda listelenmiştir.

Peki ya 0xC07 Hata Kodu?

Özellikle macOS’ta Microsoft Remote Desktop kullanırken 0xC07 hata kodunu görürseniz, bu genellikle bu makalede açıklanan aynı sınıftaki kimlik doğrulama ve kısıtlama sorunlarıyla birlikte ortaya çıkar. Topluluk raporları, IP adresi yerine ana bilgisayar adıyla bağlanmanın bunu birçok durumda çözdüğünü, bunun da Fix 3’te açıklanan NTLM geri dönüş kalıbıyla tutarlı olduğunu gösteriyor.

0xC07’u tek bir temel nedene açık biçimde eşleyen kesin bir Microsoft belgesi yok. Bunu, kesin bir teşhisten ziyade doğru sorun kategorisinde olduğunuzun bir işareti olarak değerlendirin. Yukarıdaki düzeltmeler geçerlidir.

Özet

RDP erişimi “kullanıcı hesabı kısıtlaması” mesajıyla reddedildiğinde, Windows tam olarak yapması gerekeni yapıyor; sadece hangi kurala takıldığınızı söylemiyor.

En hızlı çözüm yolu şöyledir:

- Bu makalenin üst kısmındaki tanılama matrisiyle en olası nedeni belirleyin.

- Ortama uygun düzeltmeyi uygulayın (ev/bağımsız veya etki alanı).

- Nedeni hâlâ belirsizse hedef makinede Olay Kimliği 4625’i kontrol edin.

- Etki alanı ortamlarında, hesap ayarlarını değiştirmeden önce etki alanı denetleyicisi günlüklerini de kontrol edin ve Kerberos’un çalıştığını doğrulayın.

Çoğu zaman sorun basittir. Öyle olmadığında bile genellikle mantıklıdır; sadece pek yardımcı olmayan bir mesajın ardına saklanmıştır.