Criar um atalho de Área de Trabalho Remota no Windows 11 deveria levar dois minutos. Na prática, ainda vejo as mesmas reclamações no Microsoft Q&A e em fóruns de tecnologia: atalhos que abrem a caixa de diálogo em branco do mstsc em vez de se conectar a uma máquina específica, e senhas salvas que pararam de funcionar silenciosamente após uma atualização do Windows 11. A seguir você encontrará duas maneiras de criar um atalho RDP, como fixá-lo corretamente na barra de tarefas e a correção para o problema do Credential Guard que quebrou as credenciais salvas para muitas pessoas após o Windows 11 22H2.

Como criar um atalho para a Conexão de Área de Trabalho Remota no Windows

Ambos os métodos abaixo produzem um atalho de conexão direta funcional. O Método 1 é o mais configurável. O Método 2 é mais rápido de configurar quando se deseja um ícone rápido na área de trabalho para uma única máquina.

Método 1: Salvar a conexão como um arquivo .rdp

Por que funciona

Um arquivo .rdp armazena a máquina de destino, o nome de usuário, as configurações de exibição e a porta em um único arquivo de texto simples. Ao clicar duas vezes nele, tudo é passado para o mstsc.exe de uma só vez, sem precisar redigitar nada ao iniciar. Você pode abri-lo no Bloco de Notas depois e alterar qualquer configuração sem precisar voltar pela GUI.

-

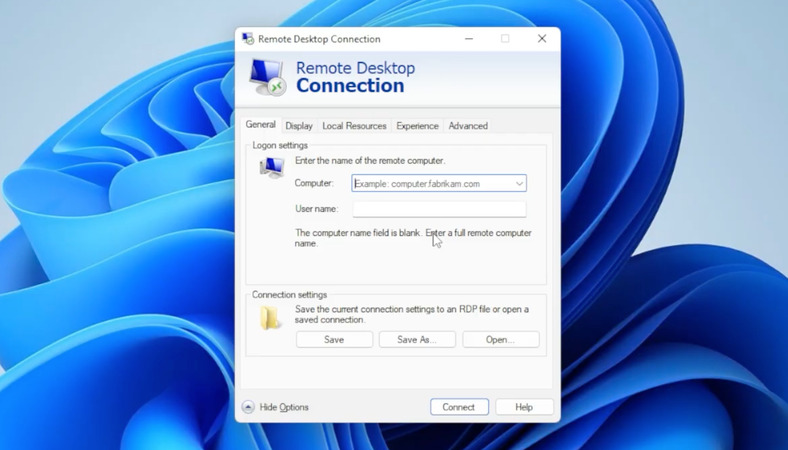

Pressione Win + R, digite mstsc e pressione Enter.

-

Insira o nome do host ou o endereço IP da máquina remota no campo Computador.

-

Clique em Mostrar opções.

-

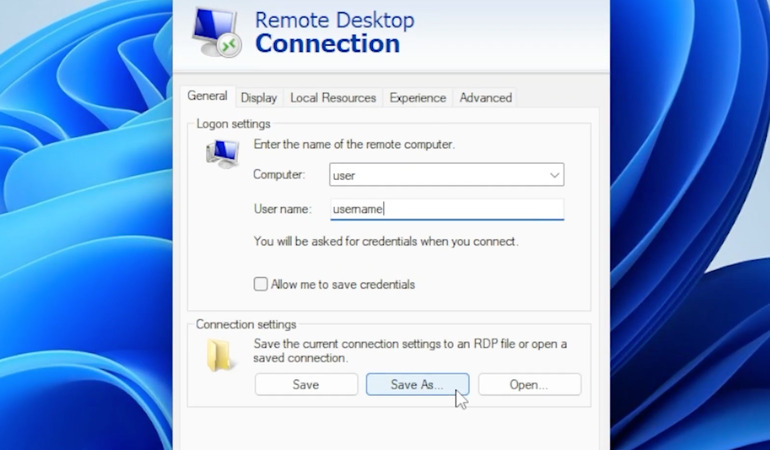

Insira o nome de usuário no campo Nome de usuário.

-

Em Configurações de conexão, clique em Salvar como.

-

Escolha um local, dê ao arquivo um nome reconhecível, como Office-PC.rdp, e clique em Salvar.

Ao clicar duas vezes no arquivo, a conexão é feita diretamente com a máquina salva. Para editar as configurações depois, clique com o botão direito do mouse no arquivo e selecione Editar.

Método 2: Atalho na Área de Trabalho usando mstsc /v

Por que funciona

Incorporar a máquina de destino no campo de destino do atalho com a opção /v significa que o mstsc recebe o nome do host ao ser iniciado e se conecta sem a necessidade de um arquivo .rdp separado.

-

Clique com o botão direito em uma área vazia da área de trabalho e selecione Novo > Atalho.

-

No campo de localização, digite: mstsc.exe /v:HOSTNAME Substitua HOSTNAME pelo nome real da máquina ou pelo endereço IP. Para uma porta não padrão: mstsc.exe /v:HOSTNAME:PORT

-

Clique em Avançar, dê um nome ao atalho e clique em Concluir.

Adicionar /f ao destino inicia a sessão no modo de tela cheia: mstsc.exe /v:192.168.1.50 /f. Adicionar /multimon distribui a sessão por todos os monitores conectados.

Como fixar o seu atalho de RDP na barra de tarefas

Por que funciona

O Windows 11 não fixa um arquivo .rdp como um atalho independente. Arrastar um para a barra de tarefas fixa o mstsc.exe em vez disso e descarta completamente o contexto do arquivo. Envolver o caminho do .rdp dentro de um atalho apontando para o explorer.exe dá à barra de tarefas algo que ela pode tratar como um item independente.

-

Clique com o botão direito na área de trabalho e selecione Novo > Atalho.

-

No campo de localização, digite: explorer.exe “C:\Users\YourName\Desktop\Office-PC.rdp” Substitua o caminho pelo caminho completo para o seu arquivo .rdp.

-

Clique em Avançar, dê um nome ao atalho e clique em Concluir.

-

Clique com o botão direito no novo atalho e selecione Fixar na barra de tarefas.

-

Exclua o atalho da área de trabalho depois se você não precisar mais dele lá.

Editar o arquivo .rdp como texto simples

Por que funciona

O Windows 11 não fixa um arquivo .rdp como um atalho independente. Arrastar um para a barra de tarefas fixa o mstsc.exe em vez disso e descarta completamente o contexto do arquivo. Envolver o caminho do .rdp dentro de um atalho apontando para o explorer.exe dá à barra de tarefas algo que ela pode tratar como um item independente.

-

Clique com o botão direito na área de trabalho e selecione Novo > Atalho.

-

No campo de localização, digite: explorer.exe “C:\Users\YourName\Desktop\Office-PC.rdp” Substitua o caminho pelo caminho completo para o seu arquivo .rdp.

-

Clique em Avançar, dê um nome ao atalho e clique em Concluir.

-

Clique com o botão direito no novo atalho e selecione Fixar na barra de tarefas.

-

Exclua o atalho da área de trabalho depois se você não precisar mais dele lá.

Como personalizar seu atalho de RDP

Editar o arquivo .rdp como texto simples

Como um arquivo .rdp é texto simples não criptografado, abri-lo no Bloco de Notas dá acesso a todos os parâmetros da sessão, inclusive aqueles que a GUI do mstsc não expõe, como números de porta personalizados e o comportamento do prompt de credenciais.

- Clique com o botão direito no seu arquivo .rdp e selecione Abrir com > Bloco de Notas.

- Adicione ou edite os parâmetros necessários, um por linha:

full address:s:192.168.1.50 username:s:DOMAIN\jsmith server port:i:3390 screen mode id:i:2 desktopwidth:i:1920 desktopheight:i:1080 prompt for credentials:i:0 - Salve o arquivo e feche o Bloco de Notas.

screen mode id:i:2 define o modo de tela cheia. Definir desktopwidth e desktopheight substitui o valor de screen mode id, portanto use uma abordagem ou outra, não ambas.

Por que suas credenciais salvas deixam de funcionar após uma atualização do Windows 11

Dois problemas distintos causam isso, e cada um precisa de uma correção diferente.

Problema 1: O atalho abre uma caixa de diálogo em branco

Um atalho apontando para mstsc.exe sem parâmetros adicionais abre a caixa de diálogo genérica da Conexão de Área de Trabalho Remota sem nada pré-preenchido. O atalho precisa ou da opção /v com um nome de host ou endereço IP, ou de uma referência a um arquivo .rdp salvo. Sem um desses, o mstsc não tem alvo para se conectar.

Problema 2: As credenciais salvas deixam de funcionar

O Credential Guard pode bloquear a reutilização de credenciais baseadas em senha em cenários de RDP que recorrem ao NTLM. A caixa de seleção Permitir que eu salve as credenciais ainda funciona e salva a senha sem qualquer erro. A falha só aparece na próxima conexão: “Windows Defender Credential Guard não permite o uso de credenciais salvas.”

Para verificar se o Credential Guard está em execução, abra o msinfo32, selecione Resumo do Sistema e procure por Serviços de segurança baseados em virtualização em execução. Se o Credential Guard aparecer na lista, ele está ativo. A chave de registro IsolatedCredentialsRootSecret em HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\MSV1_0 pode ajudar a identificar certos casos de habilitação padrão do Windows Pro após uma atualização para a 22H2, mas não é uma verificação completa por si só.

Marcar novamente a caixa Permitir que eu salve as credenciais após ver esse erro não corrige nada. A interface gráfica do mstsc salva as credenciais como tipo Senha de Domínio em todas as tentativas, e o Credential Guard bloqueia o tipo Senha de Domínio em todas as tentativas

Como corrigir as credenciais salvas (Windows 11 22H2 e posteriores)

Por que funciona

O comando cmdkey armazena credenciais como tipo Genérico. O Credential Guard bloqueia o tipo Senha de Domínio, o tipo que a GUI do mstsc cria sempre por meio da sua caixa de seleção. O tipo Genérico não é bloqueado. No Microsoft Q&A, o usuário informatik01 documentou essa correção após o lançamento do 22H2 e ela se tornou a principal solução confirmada no tópico, com um respondente escrevendo: “OBRIGADO. Eu me conecto a 30-50 RDPs por dia e, após uma atualização do dispositivo que me colocou no Windows 11, perdi a capacidade de salvar credenciais. Isso foi um salva-vidas.” Testei isso em cinco máquinas executando 22H2 e 23H2 e funcionou em todas.

Nota de segurança: não inclua o parâmetro /pass em scripts compartilhados, capturas de tela, comentários de chamados ou documentação. A senha aparecerá no histórico de comandos e nos logs de visibilidade de processos. Omitindo /pass, o Windows solicitará a senha de forma segura. A credencial ainda será salva no Gerenciador de Credenciais para conexões futuras.

- Abra o Prompt de Comando.

- Execute este comando, omitindo /pass para evitar expor a senha no histórico: cmdkey /generic:TERMSRV/192.168.1.50 /user:DOMAIN\jsmith O Windows solicitará a senha de forma segura.

- Abra seu arquivo .rdp ou atalho. A conexão é concluída sem solicitação de senha.

Use o formato convencional TERMSRV/hostname e faça corresponder o hostname ou IP ao valor que você digita no campo Computador do mstsc. Se você se conectar por IP, salve TERMSRV/192.168.1.50. Se você se conectar por nome DNS, salve TERMSRV/servername ou TERMSRV/servername.domain.com.

Para confirmar que a credencial foi salva como Genérico e não como Senha de Domínio: cmdkey /list:TERMSRV/*

Se a saída mostrar Tipo: Senha de Domínio, exclua e comece de novo: cmdkey /delete:TERMSRV/hostname

Credenciais salvas: Qual método funciona após o Windows 11 22H2

| Método | Tipo de credencial salvo | Bloqueado pelo Credential Guard | Observações |

| Permitir salvar credenciais na GUI do mstsc | Senha de domínio | Sim | Funciona em versões anteriores à 22H2, mas pode falhar no Windows 11 22H2 e posteriores quando o Credential Guard estiver ativo. |

| cmdkey /generic:TERMSRV/hostname | Genérica | Não | Correção confirmada no Microsoft Q&A; omita /pass para maior segurança. |

| Painel de Controle > Gerenciador de Credenciais > Adicionar uma credencial genérica | Genérica | Não | Alternativa manual; mais segura quando a senha contém caracteres especiais ou você não deseja que ela apareça no histórico de comandos. |

| Windows App ou outro cliente RDP compatível | Gerenciado pelo cliente | Evita este caminho específico do Gerenciador de Credenciais do mstsc | O Windows App é direcionado a cenários do Windows 365 e do Azure Virtual Desktop; verifique se ele é compatível com seu ambiente de destino antes de mudar. |

Se o seu atalho do RDP ou as credenciais salvas ainda não funcionarem

Se o cmdkey resolveu o bloqueio do Credential Guard, mas as conexões ainda falham, uma configuração separada de Política de Grupo está substituindo as credenciais armazenadas. Abra o gpedit.msc e vá para Configuração do Computador > Modelos Administrativos > Sistema > Delegação de Credenciais. Habilite Permitir a delegação de credenciais salvas com autenticação de servidor somente NTLM e adicione TERMSRV/nome-do-host-específico à lista de hosts. Use TERMSRV/* apenas em ambientes gerenciados nos quais você compreende o escopo, não como padrão para configurações pessoais ou de pequenos escritórios.

Se, ainda assim, as conexões falharem, um cliente alternativo é o próximo passo mais prático. O aplicativo Área de Trabalho Remota da Microsoft Store não está mais disponível a partir de maio de 2025. Para conexões LAN padrão, o mstsc.exe continua sendo a ferramenta correta. Para suporte remoto assistido entre diferentes redes, o HelpWire funciona sem depender da porta 3389 ou do Gerenciador de Credenciais do Windows.

Perguntas frequentes

Um arquivo .rdp é um arquivo de configuração em texto simples para uma sessão de Área de Trabalho Remota, que armazena o endereço de destino, o nome de usuário, a resolução de tela e a porta. Ao clicar duas vezes nele, todas as configurações armazenadas são passadas para o mstsc.exe e a conexão é aberta diretamente, sem necessidade de redigitação.

O destino do atalho aponta para mstsc.exe sem o parâmetro /v. Abra as propriedades do atalho, encontre o campo Destino e adicione /v:HOSTNAME ao final, substituindo HOSTNAME pelo nome da máquina ou pelo endereço IP. Como alternativa, aponte o atalho diretamente para um arquivo .rdp salvo.

A atualização 22H2 ativou o Credential Guard por padrão em hardware compatível, e o Credential Guard pode bloquear a reutilização de credenciais baseadas em senha salvas em cenários de RDP que recorrem ao NTLM. Armazenar a senha como uma credencial Genérica usando cmdkey /generic:TERMSRV/hostname /user:username resolve o problema sem desativar o Credential Guard.

Sim. Adicione username:s:DOMAIN\username ao arquivo .rdp no Bloco de Notas, ou insira-o no campo Nome de usuário do mstsc antes de salvar. Para a senha, use cmdkey /generic:TERMSRV/hostname /user:username e deixe o Windows solicitar a senha de forma segura, em vez de passá-la como texto simples no comando.

Adicione o número da porta ao parâmetro /v no destino do atalho: mstsc.exe /v:192.168.1.50:3390. Em um arquivo .rdp, adicione server port:i:3390 em sua própria linha. Ao usar o parâmetro de porta do servidor, a linha de endereço completa deve conter apenas o nome do host ou o IP, sem o número da porta anexado.

Adicione /multimon ao destino do atalho: mstsc.exe /v:192.168.1.50 /multimon. Em um arquivo .rdp, adicione use multimon:i:1. Ambos os métodos distribuem a sessão por todos os monitores conectados. Os monitores precisam ter a mesma resolução e estar alinhados horizontalmente para que isso funcione corretamente.