Tras pasar días analizando informes de usuarios en foros de TI y probando diversas configuraciones en escenarios reales, he elaborado esta guía completa sobre cómo cambiar el puerto de RDP en Windows 11. Ya seas un administrador de sistemas que refuerza su infraestructura o un usuario avanzado que busca reducir el tráfico de escaneo, comprender este proceso es fundamental, pero no siempre es la mejor solución para todos.

Resumen rápido:

- El puerto predeterminado de RDP es TCP 3389, y suele ser objetivo de escaneos automatizados.

- Cambiar el puerto requiere editar el registro, configurar el firewall y reiniciar el sistema.

- Los cambios de puerto por sí solos no proporcionan seguridad real; combínalos con NLA, VPN y autenticación robusta.

- El proceso lleva 10-15 minutos, pero puede interrumpir conexiones existentes si no se planifica cuidadosamente.

- Soluciones alternativas como HelpWire eliminan por completo la configuración de puertos.

Comprender el puerto RDP y por qué cambiarlo

De forma predeterminada, Escritorio remoto de Windows escucha en el puerto TCP 3389. Cuando te conectas usando mstsc.exe u otro cliente RDP, ese cliente apunta al puerto 3389 del PC remoto.

Tres motivos comunes para cambiar este valor predeterminado:

Seguridad mediante la ocultación – Los bots y escáneres apuntan abrumadoramente al puerto 3389, por lo que mover RDP a un puerto atípico reduce el ruido de fondo. Sin embargo, no es un sustituto de prácticas de seguridad sólidas.

Evitar conflictos – Otro software, en particular las herramientas de virtualización, podría estar usando ya el puerto 3389.

Requisitos de políticas de red – Algunos entornos regulados exigen asignaciones de puertos personalizadas para cumplir con la normativa.

Nota de seguridad crítica: Cambiar el puerto no cifra el tráfico ni evita ataques dirigidos. Combina siempre un puerto personalizado con autenticación sólida, Autenticación a nivel de red (NLA), VPN o servicios de puerta de enlace para una seguridad real.

Requisitos previos

Antes de comenzar:

- Debes haber iniciado sesión como administrador

- El Escritorio remoto debe estar habilitado en la máquina con Windows 11

- Haz una copia de seguridad del Registro antes de empezar—editarlo puede afectar el comportamiento del sistema

1. El método del Registro: paso a paso

Según mis pruebas, el enfoque mediante el Registro sigue siendo el método más fiable en todas las ediciones de Windows 11 (Pro, Enterprise, Education). Esto es lo que hago:

-

Primero haz una copia de seguridad del registro. No puedo insistir lo suficiente. He visto a administradores quedarse sin acceso por saltarse este paso.

-

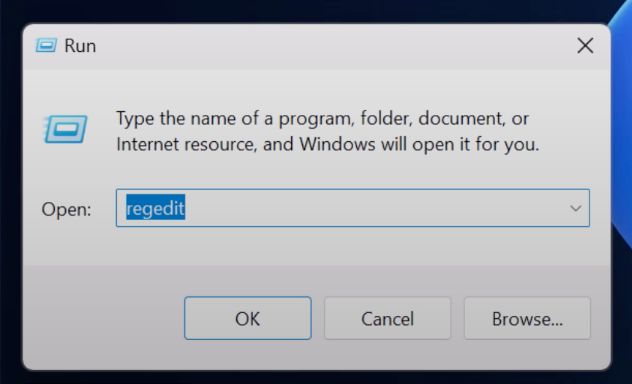

Abre el Editor del Registro presionando Win + R, escribiendo

regedity presionando Enter.

-

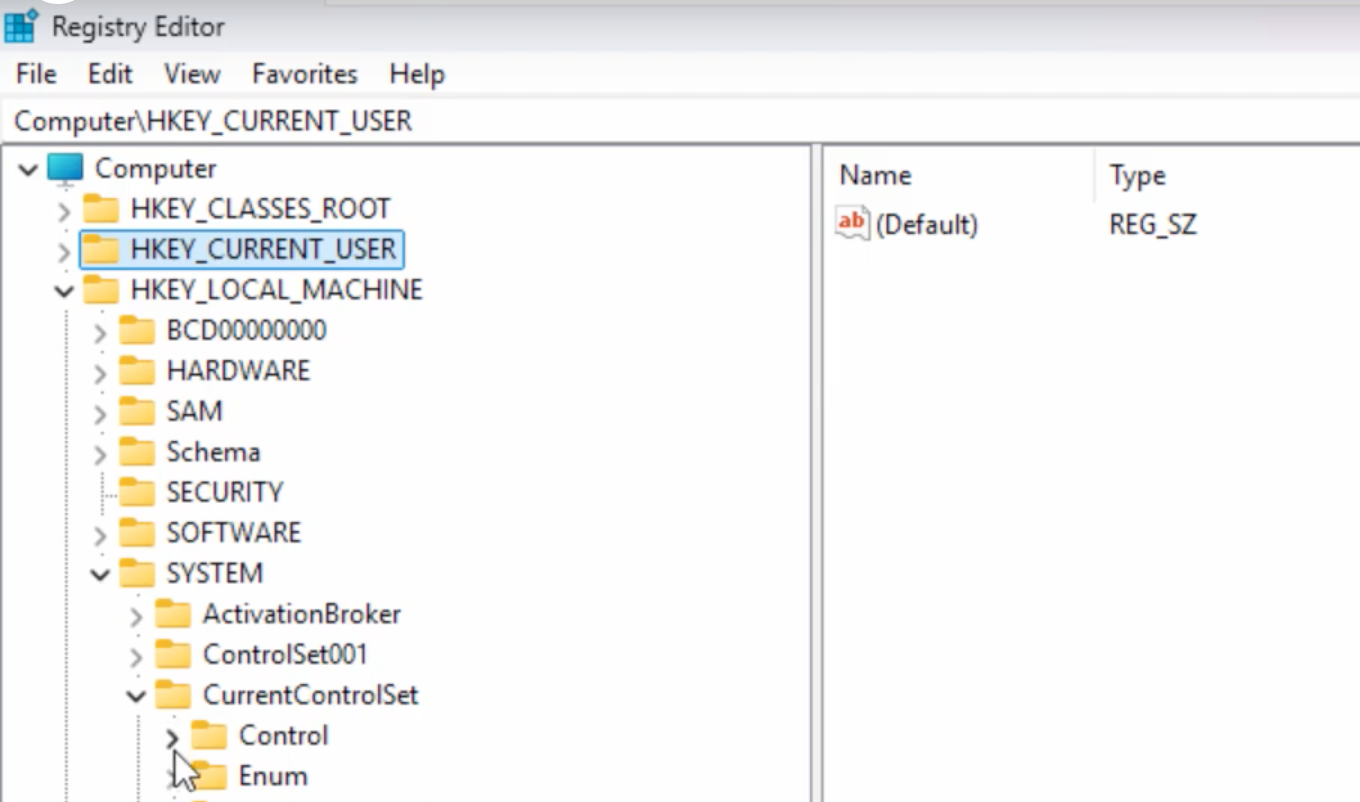

Navegue hasta la clave de configuración de RDP:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

-

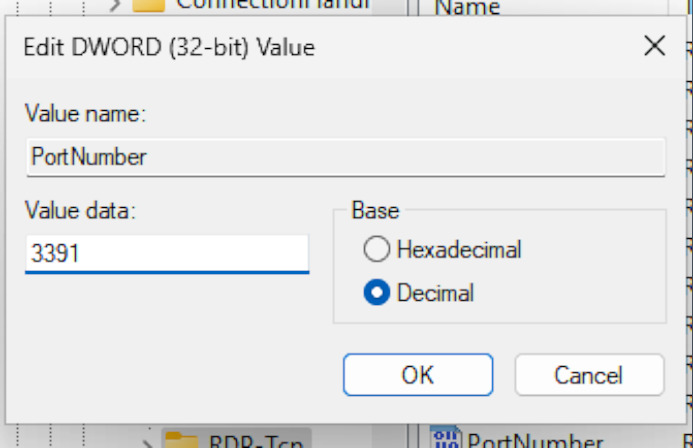

Modifique el valor de PortNumber:

• Haga doble clic en

PortNumber.

• Cambie la base a Decimal (aquí es donde muchos se equivocan, lo dejan en hexadecimal).

• Introduzca su nuevo número de puerto (yo normalmente uso puertos en el rango 49152-65535 para evitar conflictos).

• Haga clic en Aceptar.

-

Reinicia la máquina. Un simple reinicio del servicio a veces funciona, pero he comprobado que un reinicio completo garantiza que todo se inicialice correctamente.

2. Enfoque de PowerShell para la automatización

Cuando administro varias máquinas, PowerShell es mi método preferido. Este es el script que uso:

# Define tu nuevo puerto

$newPort = 3391

# Actualiza el registro

Set-ItemProperty -Path ‘HKLM:\SYSTEM\CurrentControlSet\Control\Terminal

Server\WinStations\RDP-Tcp’ -Name “PortNumber” -Value $newPort

# Verifica el cambio

$currentPort = (Get-ItemProperty -Path ‘HKLM:\SYSTEM\CurrentControlSet\Control\Terminal

Server\WinStations\RDP-Tcp’ -Name “PortNumber”).PortNumber

Write-Host “El puerto RDP ahora está configurado en: $currentPort”

Después de ejecutar esto, aún necesitas reiniciar para que los cambios surtan efecto por completo.

2. Configuración del Firewall de Windows (La parte que la mayoría de las guías omiten)

Aquí es donde veo que la gente falla con más frecuencia: cambian el Registro, pero se olvidan del firewall. Tu servicio de RDP escuchará en el nuevo puerto, pero el Firewall de Windows bloqueará todas las conexiones entrantes.

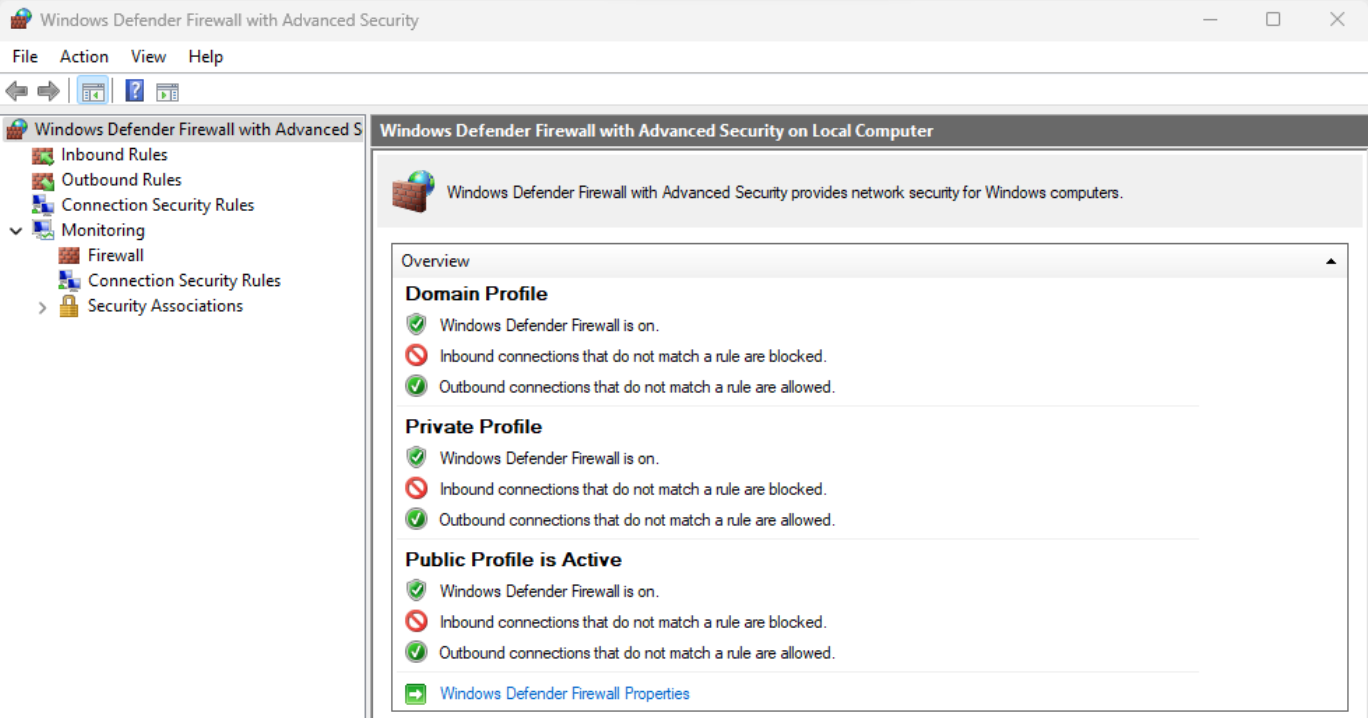

Método mediante la GUI:

-

Abra el Firewall de Windows Defender con seguridad avanzada.

-

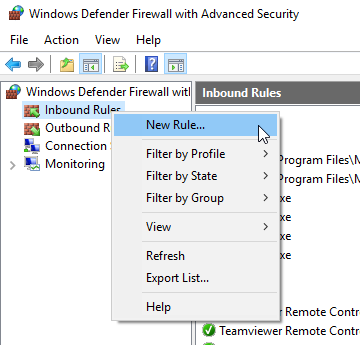

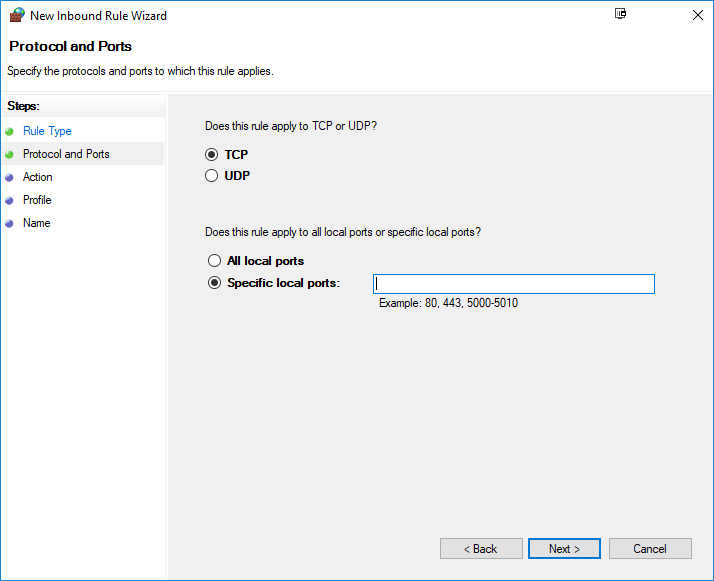

Seleccione Reglas de entrada y luego haga clic en Nueva regla.

-

Selecciona Puerto, luego TCP, y especifica tu nuevo número de puerto.

-

Permitir la conexión.

-

Aplicar a todos los perfiles de red (o solo a perfiles específicos según su entorno).

-

Dale un nombre descriptivo como “RDP Custom Port 3391”.

Método de PowerShell (más rápido para múltiples equipos):

New-NetFirewallRule -DisplayName “Puerto personalizado de RDP” -Direction Inbound -Protocol TCP -LocalPort 3391 -Action Allow -Profile Any

Normalmente creo reglas tanto para TCP como para UDP cuando uso las funciones modernas de RDP, aunque TCP es el requisito mínimo.

Probando su configuración

Después de realizar estos cambios y reiniciar, siempre pruebo desde otra máquina antes de dar el trabajo por terminado:

- Abra Conexión a Escritorio remoto (mstsc.exe).

- En el campo Equipo, introduzca:

hostname:portoIP:port

• Ejemplo:192.168.1.100:3391. - Compruebe que puede conectarse correctamente.

Consejo profesional: Use netstat -an | findstr "LISTENING" para confirmar que el sistema realmente está a la escucha en su nuevo puerto antes de solucionar problemas del lado del cliente.

Cuando la configuración de puertos se convierte en un dolor de cabeza: la alternativa de HelpWire

Después de años de configurar puertos RDP, lidiar con el atravesamiento de NAT del router y solucionar problemas de reglas del cortafuegos, he empezado a recomendar un enfoque diferente para muchos usuarios: software de acceso remoto dedicado que gestiona la conectividad automáticamente.

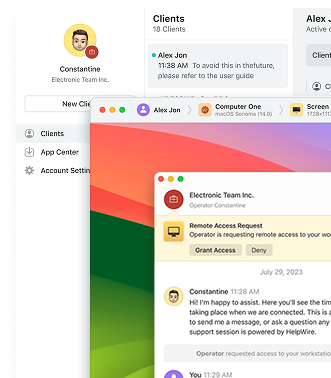

HelpWire es una solución que he probado exhaustivamente y que elimina por completo el problema de la configuración de puertos:

Por qué recomiendo HelpWire:

- Cero configuración: No se requieren ediciones del registro, reglas de cortafuegos ni reenvío de puertos.

- Compatibilidad multiplataforma: Funciona en Windows, macOS y Linux.

- Seguridad integrada: Conexiones cifradas sin necesidad de una VPN.

- Uso gratuito: Sin problemas de licencias para implementaciones pequeñas.

Cuándo HelpWire tiene más sentido que puertos RDP personalizados:

- Necesitas dar soporte a usuarios en distintos sistemas operativos.

- No es viable configurar una infraestructura de VPN.

- Estás proporcionando soporte remoto en lugar de acceso remoto permanente.

- Quieres evitar por completo el reenvío de puertos del router.

- Necesitas una solución que “simplemente funcione” para usuarios no técnicos.

Sigo usando RDP con puertos personalizados para la administración de servidores en entornos controlados, pero para el acceso remoto general, especialmente al dar soporte a usuarios finales o al trabajar entre plataformas, HelpWire elimina por completo la carga de configuración.

Mejores prácticas de seguridad que realmente implemento

Cambiar los puertos es una pequeña parte de una estrategia de seguridad más amplia. Esto es lo que considero innegociable:

-

Habilitar la Autenticación a Nivel de Red (NLA) – Esto ya debería estar activado de forma predeterminada en Windows 11, pero verifíquelo. NLA requiere autenticación antes de establecer una sesión, lo que evita muchos ataques automatizados.

-

Implementar políticas de bloqueo de cuentas – Configuré las cuentas para que se bloqueen después de 5 intentos fallidos con un período de espera de 30 minutos.

-

Usa una VPN para el RDP expuesto a Internet – Si el acceso remoto debe atravesar la Internet pública, siempre lo pongo detrás de una VPN. Los cambios de puerto no impiden que atacantes sofisticados encuentren tu servicio.

-

Habilitar el registro de auditoría – Realiza un seguimiento de los intentos de inicio de sesión fallidos y de las conexiones exitosas. Reviso estos registros semanalmente.

-

Considere Remote Desktop Gateway – Para entornos empresariales, RD Gateway proporciona control de acceso centralizado y no requiere abrir puertos RDP directamente a Internet.

Solución de problemas comunes que he encontrado

Problema: No se puede conectar después de cambiar el puerto

- Primero, verifica que la regla del firewall sea correcta y esté activa.

- Verifica que estés especificando el puerto en tu cadena de conexión (hostname:puerto).

- Confirma que el servicio RDP se reinició correctamente después del cambio en el registro.

Problema: Los intentos de conexión siguen llegando al puerto 3389

- Algunos clientes RDP almacenan en caché la configuración de conexión, borra las credenciales guardadas.

- Asegúrate de especificar explícitamente el número de puerto.

- Comprueba si tienes varios adaptadores de red con configuraciones diferentes.

Problema: Se perdió por completo el acceso remoto

- Por eso siempre tengo acceso físico o fuera de banda antes de hacer cambios.

- Inicia en Modo seguro si es necesario y revierte el cambio en el registro.

- Como último recurso, restaura desde tu copia de seguridad del registro.

Mi recomendación final

Después de incontables configuraciones, esta es mi valoración: cambiar el puerto de RDP reduce el ruido de los escaneos automatizados, pero debe formar parte de una seguridad por capas, no ser una solución independiente.

Para pequeñas empresas, recomiendo HelpWire por su enfoque de cero configuración y su compatibilidad multiplataforma. Para empresas, los puertos RDP personalizados junto con VPN y NLA funcionan bien.

Ajusta tu solución a tus necesidades reales, no a lo que las guías dicen que “deberías” hacer.

Comienza con el acceso remoto seguro:

- Enfoque tradicional: Cambiar el puerto de RDP + habilitar NLA + implementar una VPN.

- Alternativa moderna: Prueba HelpWire para acceso remoto sin configuración en múltiples plataformas.

Elige el camino que tenga sentido para tu situación específica y prioriza siempre la seguridad real sobre la apariencia de seguridad.