在远程访问 Windows 系统时,人们常常会提到两种工具:远程桌面协议(RDP)和 TeamViewer。两者各有所长,但在安全性方面,它们各自呈现出独特的挑战与优势。结合真实世界的经验与专家见解,让我们深入探讨它们在安全性上的表现,并为用户提供可操作的建议。

RDP: 适用于 Windows 用户的原生解决方案

远程桌面协议(RDP) 内置在 Windows 中,提供一种强大且熟悉的方式来远程访问 Windows 系统。对于许多 IT 管理员来说,它是首选工具,因为它提供完整的桌面访问,就像你坐在机器前一样。它已经存在多年,尽管是一个可靠的工具,但也经常成为网络犯罪分子的攻击目标。

关键安全功能:

- 网络级别身份验证 (NLA): 这是一个很大的优势。NLA 要求用户在会话完全建立之前进行身份验证,使攻击者更难以获取系统访问权限。基本上,在先证明您是谁之前,您甚至无法进入登录界面。

- 加密: RDP 使用 TLS (传输层安全协议) 在传输过程中加密数据。这有助于在数据穿过可能不安全的网络(例如互联网)时保护您的数据。

- 与 Windows 安全的集成: RDP 可与 Windows 的安全功能无缝配合工作,包括 Active Directory、组策略和 Windows 防火墙。这意味着设置安全策略并管理用户访问相对容易,尤其是在企业环境中。

潜在漏洞:

- 暴露于互联网: 事情从这里开始变得棘手。将 RDP 直接暴露在互联网上存在风险,如果不够谨慎,攻击者可能会使用暴力破解方法来攻破弱密码。你可能听说过臭名昭著的 BlueKeep 漏洞,它利用未修补的 RDP 服务在系统之间传播恶意软件。

红迪

- 配置错误风险: 即便是很小的配置错误,例如弱密码或未使用适当的加密,也可能让你暴露在风险之中。我见过配置不当的 RDP 会话成为黑客轻松入侵的入口。

即使是小小的配置错误,例如弱密码或未使用适当的加密,也可能使你面临风险。

- 对 Windows 更新的依赖:与大多数 Microsoft 工具一样,RDP 的安全性与 Windows 更新密切相关。像 BlueKeep 和 DejaBlue 这样的漏洞已经表明,如果补丁更新滞后会有多危险。

保护 RDP 的最佳实践:

- 使用虚拟专用网络(VPN)不要将 RDP 直接暴露在公网上。相反,应将访问限制在内部网络,或者更好的做法是使用安全的 VPN 进行远程连接。

- 实施多因素认证(MFA)如果你认真对待安全,请为 RDP 启用 MFA。它会增加关键的防护层,确保攻击者不能仅通过猜测你的密码就获得访问。

- 定期更新系统:这无需多言。让 Windows 保持最新的安全补丁是保护 RDP 的最简单且最有效的方法之一。

- 限制访问:使用防火墙和组策略将 RDP 访问限制到特定 IP 地址。这将大幅降低你网络外部人员尝试获取访问的可能性。

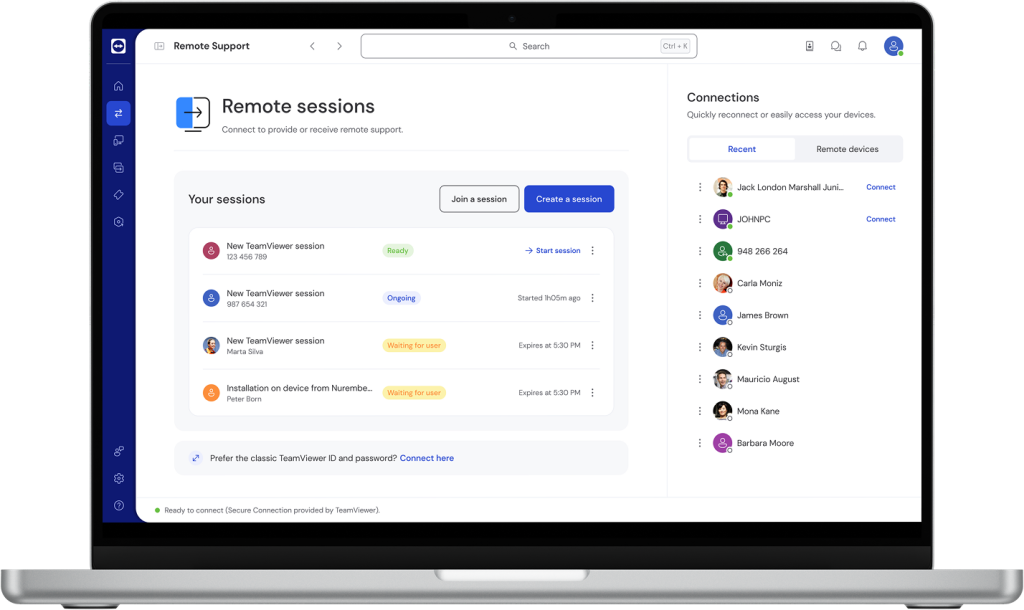

TeamViewer: 灵活、跨平台的解决方案

TeamViewer 是一款第三方远程访问工具,可在多个操作系统上使用,包括 Windows、macOS、Linux 和移动平台。它在个人使用中很受欢迎,同时也被企业广泛用于远程支持、会议和文件传输。与 RDP 不同,它注重灵活性设计,因此对于需要跨不同平台连接的团队来说是一个极佳的选择。

关键安全功能:

- 端到端加密: TeamViewer 使用 AES-256 位加密并结合 RSA-4096 密钥交换来确保通信安全。这意味着您的远程会话是端到端加密的,提供强有力的保护。

由于所有 TeamViewer 通信均为完全加密,这同样适用于仅局域网模式下的连接。

- 双重身份验证(2FA) 默认启用 2FA,增加一层额外的安全保护。即使有人获取了你的密码,他们仍然需要第二个因素才能访问你的系统。

- 访问控制: TeamViewer 提供对谁能访问你的设备的精细控制。你可以将访问限制为受信任的设备、设置权限,甚至在必要时锁定会话。

- 会话日志和监控: TeamViewer 为每个远程会话提供详细日志。这使你能够跟踪谁在何时访问了你的系统,这对于安全监控和合规性都很有用。

潜在漏洞:

- 账户遭到入侵: 此处的主要 TeamViewer 安全风险 在于您的账户本身。如果攻击者获取了您的登录凭据,他们可能会访问您的所有设备。如果您使用弱密码或未启用 2FA,这一点尤其令人担忧。

听起来像是有人已经访问了你的 PC,并在 TeamViewer 中授予了轻松访问权限。

- 网络钓鱼和社会工程学: 网络犯罪分子经常依靠社会工程学策略来诱骗用户泄露其 TeamViewer 凭据。这可能通过钓鱼邮件或冒充技术支持人员实现。

- 外部依赖: 由于 TeamViewer 通过第三方服务器运行,始终存在轻微风险,即 TeamViewer 端的问题可能会影响您的安全。幸运的是,这种情况很少见,但仍值得考虑。

确保 TeamViewer 安全的最佳实践:

- 启用双重身份验证(2FA) 这是不容商量的。如果您在使用 TeamViewer,请确保已启用 2FA。这是一个简单的步骤,却能显著提升您的账户安全。

- 使用强且唯一的密码: 与 RDP 一样,不要在密码上偷懒。将其设置为足够长、复杂且唯一,以降低账户被攻破的风险。

- 监控访问日志: 密切关注 TeamViewer 的访问日志。这点很容易被忽视,但这些日志提供了关于谁访问过您设备的关键信息。

- 将访问限制为受信任的设备: 确保只允许受信任的设备访问您的 TeamViewer 账户。如果您对未经批准的设备存在疑虑,请锁定访问或在连接前要求额外验证。

- 保持软件更新: 定期更新是维护安全的关键。TeamViewer 经常发布更新以修补任何漏洞,因此请确保您的客户端始终是最新版本。

RDP 与 TeamViewer:哪个更安全?

| 功能 | RDP | TeamViewer |

|---|---|---|

| 加密 | TLS(传输层安全) | 256 位 AES + RSA-4096(端到端加密) |

| 多因素身份验证 | 可选(通过第三方解决方案) | 内置,易于启用 |

| 跨平台支持 | 仅限于 Windows | 支持 Windows、macOS、Linux、iOS、Android |

| 易用性 | 需要设置和配置 | 用户友好,设置简单 |

| 暴露风险 | 若暴露到互联网,风险高 | 中等,取决于配置 |

| 最适合 | 以 Windows 为中心的环境 | 跨平台、多样化的访问需求 |

HelpWire:RDP 和 TeamViewer 的安全替代方案

HelpWire 作为 RDP 和 TeamViewer 的优秀替代方案而脱颖而出,特别适合寻求更简单、更安全远程访问解决方案的企业或个人。虽然 RDP 和 TeamViewer 各有其优势,但 HelpWire 无需复杂的配置或对第三方基础设施的高度依赖,便能提供更精简且更安全的体验。

价格: 免费

受支持的系统: Windows, macOS, Linux

关键安全功能:

- 直接点对点连接:HelpWire 在操作员与客户端之间建立直接连接,降低暴露风险并增强安全性。

- 安全的数据传输:所有会话数据均采用 TLS/SSL 与 AES-256 加密,防止被拦截或篡改。

- 无需防火墙配置:HelpWire 使用标准协议,无需复杂的防火墙设置或端口转发。

- 用户控制的访问:客户端可控制访问权限,并可随时通过快捷键或应用内按钮撤销。

- 值得信赖的身份验证:HelpWire 使用 Auth0 提供安全登录,受到微软和 AWS 等大型公司的信任。

- 数字签名的应用程序:所有 HelpWire 应用均由 DigiCert 签名,确保完整性并防止篡改。

结论:哪种解决方案适合您?

- 选择 RDP,如果你在仅限 Windows 的环境中工作,并具备安全配置和管理它的专业能力。RDP 具有高度的可定制性,在正确加固的情况下,可以成为企业级管控的可靠选项。

- 选择 TeamViewer,如果你需要跨平台访问,或需要一种易于设置和维护的解决方案。凭借其内置的安全功能和用户友好的界面,TeamViewer 是在不同操作系统之间进行远程支持或协作的绝佳选择。

- 选择 HelpWire,如果你是独立专业人士,或属于需要简单、快速且安全的远程访问解决方案的中小型企业。HelpWire 直观的设计、跨平台兼容性,以及对客户支持的重视,使其成为在不牺牲安全性的前提下优先考虑易用性的团队的稳健之选。

归根结底,这三个平台在正确使用时都可以是安全的。保持安全的关键在于采用最佳实践,无论你使用的是 RDP、TeamViewer,还是 HelpWire。通过保持软件更新、使用强密码、启用多因素身份验证以及监控访问日志,你可以确保你的远程访问在各方面都保持安全。