Als het gaat om het op afstand benaderen van Windows-systemen, komen vaak twee tools naar voren: Remote Desktop Protocol (RDP) en TeamViewer. Beide hebben hun sterke punten, maar op het gebied van beveiliging brengen ze elk unieke uitdagingen en voordelen met zich mee. Op basis van praktijkervaringen en inzichten van experts bekijken we hoe beide het doen op het gebied van beveiliging en geven we bruikbare adviezen voor gebruikers.

RDP: Native oplossing voor Windows-gebruikers

Remote Desktop Protocol (RDP) is ingebouwd in Windows en biedt een robuuste en vertrouwde manier om op afstand toegang te krijgen tot een Windows-systeem. Het is voor veel IT-beheerders de favoriete tool omdat het volledige bureaubladtoegang biedt, net alsof je voor de machine zit. Het bestaat al jaren, en hoewel het een solide tool is, is het ook vaak een doelwit voor cybercriminelen.

Belangrijkste beveiligingsfuncties:

- Verificatie op netwerkniveau (NLA): Dit is een groot pluspunt. NLA vereist dat de gebruiker zich authenticeert voordat de sessie volledig tot stand wordt gebracht, waardoor het voor aanvallers moeilijker wordt om toegang tot het systeem te krijgen. Kortom, u komt niet eens bij het aanmeldscherm zonder eerst te bewijzen wie u bent.

- Versleuteling: RDP gebruikt TLS (Transport Layer Security) om gegevens tijdens de overdracht te versleutelen. Dit helpt uw gegevens te beschermen wanneer ze over mogelijk onveilige netwerken worden verzonden, zoals het internet.

- Integratie met Windows-beveiliging: RDP werkt naadloos samen met beveiligingsfuncties van Windows, waaronder Active Directory, Groepsbeleid en de Windows Firewall. Dit betekent dat het relatief eenvoudig is om beveiligingsbeleid in te stellen en de toegang van gebruikers te beheren, vooral in een zakelijke omgeving.

Potentiële kwetsbaarheden:

- Blootstelling aan het internet: Hier wordt het ingewikkeld. Het rechtstreeks blootstellen van RDP aan het internet is riskant, en als je niet voorzichtig bent, kunnen aanvallers brute-force-methoden gebruiken om zwakke wachtwoorden te kraken. Je hebt waarschijnlijk gehoord van de beruchte BlueKeep-kwetsbaarheid, die misbruik maakte van ongepatchte RDP-diensten om malware over systemen te verspreiden.

- Risico’s van misconfiguratie: Zelfs een kleine misconfiguratie, zoals zwakke wachtwoorden of het niet gebruiken van de juiste versleuteling, kan je aan risico’s blootstellen. Ik heb gevallen gezien waarin slecht geconfigureerde RDP-sessies een gemakkelijk toegangspunt voor hackers vormden.

Zelfs een kleine fout in de configuratie, zoals zwakke wachtwoorden of het niet gebruiken van de juiste versleuteling, kan je blootstellen aan risico's.

- Afhankelijkheid van Windows-updates: Zoals bij de meeste Microsoft-tools is de beveiliging van RDP nauw verbonden met Windows-updates. Kwetsbaarheden zoals BlueKeep en DejaBlue hebben laten zien hoe gevaarlijk het kan zijn als je achterloopt met het installeren van patches.

Best practices voor het beveiligen van RDP:

- Gebruik Virtual Private Networks (VPN’s): Stel RDP niet rechtstreeks bloot aan het openbare internet. Beperk in plaats daarvan de toegang tot interne netwerken of, nog beter, gebruik een beveiligde VPN om op afstand verbinding te maken.

- Implementeer multifactorauthenticatie (MFA): Als je beveiliging serieus neemt, schakel MFA in voor RDP. Het voegt een cruciale beschermingslaag toe, zodat aanvallers niet zomaar je wachtwoord kunnen raden en binnenkomen.

- Werk systemen regelmatig bij: Dit spreekt voor zich. Windows up-to-date houden met de nieuwste beveiligingspatches is een van de eenvoudigste en meest effectieve manieren om RDP veilig te houden.

- Beperk de toegang: Gebruik firewalls en groepsbeleid om RDP-toegang te beperken tot specifieke IP-adressen. Dit verkleint de kans aanzienlijk dat iemand van buiten je netwerk probeert toegang te krijgen.

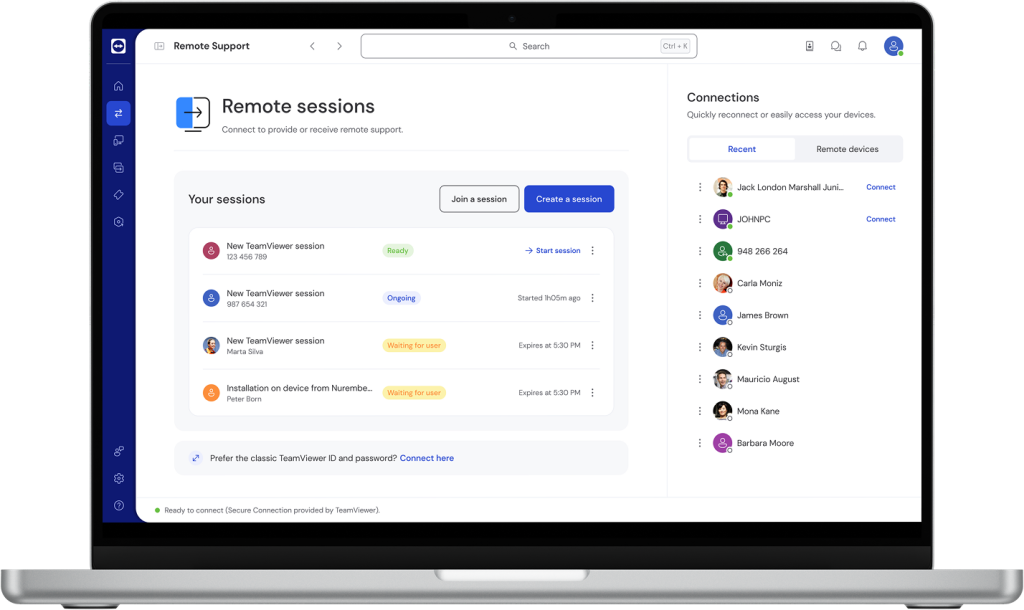

TeamViewer: Flexibele, platformonafhankelijke oplossing

TeamViewer is een tool van derden voor externe toegang die werkt op meerdere besturingssystemen, waaronder Windows, macOS, Linux en mobiele platformen. Het is populair voor persoonlijk gebruik, maar het wordt ook veel gebruikt in bedrijven voor ondersteuning op afstand, vergaderingen en bestandsoverdrachten. In tegenstelling tot RDP is het ontworpen voor flexibiliteit, dus is het een uitstekende keuze voor teams die verbinding moeten maken over verschillende platformen.

Belangrijkste beveiligingsfuncties:

- End-to-end-versleuteling: TeamViewer gebruikt AES-256-bits versleuteling, gecombineerd met RSA-4096-sleuteluitwisseling, voor veilige communicatie. Dit betekent dat uw externe sessies end-to-end versleuteld zijn, wat een solide beschermingsniveau biedt.

Aangezien alle TeamViewer-interacties volledig versleuteld zijn, geldt dit ook voor verbindingen in de LAN-only-modus.

- Twee-factor-authenticatie (2FA): 2FA is standaard ingeschakeld en voegt een extra beveiligingslaag toe. Zelfs als iemand uw wachtwoord in handen krijgt, heeft diegene nog steeds de tweede factor nodig om toegang tot uw systeem te krijgen.

- Toegangsbeheer: TeamViewer biedt fijnmazige controle over wie toegang heeft tot uw apparaten. U kunt de toegang beperken tot vertrouwde apparaten, machtigingen instellen en sessies indien nodig vergrendelen.

- Sessieregistratie en monitoring: TeamViewer biedt gedetailleerde logboeken voor elke externe sessie. Hierdoor kunt u bijhouden wie wanneer toegang tot uw systeem heeft gehad, wat nuttig is voor zowel beveiligingsmonitoring als naleving.

Potentiële kwetsbaarheden:

- Accountinbreuk: Het voornaamste TeamViewer-beveiligingsrisico hier is je account zelf. Als een aanvaller je inloggegevens bemachtigt, kan de aanvaller mogelijk toegang krijgen tot al je apparaten. Dit is vooral een probleem als je zwakke wachtwoorden gebruikt of 2FA niet inschakelt.

Het lijkt erop dat iemand toegang tot uw pc heeft gekregen en Easy Access in TeamViewer heeft ingeschakeld.

- Phishing en social engineering: Cybercriminelen maken vaak gebruik van social-engineeringtactieken om gebruikers te misleiden en hen hun TeamViewer-inloggegevens te laten prijsgeven. Dit kan via phishing-e-mails of door zich voor te doen als technische ondersteuning.

- Externe afhankelijkheden: Omdat TeamViewer via servers van derden werkt, is er altijd een klein risico dat een probleem aan de kant van TeamViewer uw beveiliging kan beïnvloeden. Gelukkig komt dit zelden voor, maar het is iets om rekening mee te houden.

Aanbevolen procedures voor de beveiliging van TeamViewer:

- Schakel tweefactorauthenticatie (2FA) in: Dit is niet optioneel. Als je TeamViewer gebruikt, zorg ervoor dat 2FA is ingeschakeld. Het is een eenvoudige stap die de beveiliging van je account aanzienlijk verbetert.

- Gebruik sterke, unieke wachtwoorden: Net als bij RDP, doe geen concessies aan je wachtwoorden. Maak ze lang, complex en uniek om het risico op een accountinbraak te verkleinen.

- Houd toegangslogboeken in de gaten: Houd de toegangslogboeken van TeamViewer nauwlettend in de gaten. Ze worden gemakkelijk over het hoofd gezien, maar deze logs bieden cruciale inzichten in wie er toegang heeft gehad tot je apparaten.

- Beperk toegang tot vertrouwde apparaten: Zorg ervoor dat je alleen vertrouwde apparaten toegang geeft tot je TeamViewer-account. Als je twijfels hebt over niet-goedgekeurde apparaten, blokkeer dan de toegang of vereis extra verificatie voordat je verbinding maakt.

- Houd software up-to-date: Regelmatige updates zijn essentieel voor het handhaven van de beveiliging. TeamViewer brengt vaak updates uit om kwetsbaarheden te verhelpen, dus zorg ervoor dat je client altijd up-to-date is.

RDP vs TeamViewer: Welke is veiliger?

| Kenmerk | RDP | TeamViewer |

|---|---|---|

| Versleuteling | TLS (Transport Layer Security) | 256-bit AES + RSA-4096 (end-to-end-versleuteling) |

| Multifactorauthenticatie | Optioneel (via oplossingen van derden) | Ingebouwd, eenvoudig in te schakelen |

| Cross-platformondersteuning | Beperkt tot Windows | Ondersteunt Windows, macOS, Linux, iOS, Android |

| Gebruiksgemak | Vereist installatie en configuratie | Gebruiksvriendelijk met eenvoudige installatie |

| Blootstellingsrisico | Hoog indien blootgesteld aan het internet | Gemiddeld, afhankelijk van de configuratie |

| Het beste voor | Windows-gerichte omgevingen | Cross-platform, diverse toegangsbehoeften |

HelpWire: Veilig alternatief voor RDP en TeamViewer

HelpWire valt op als een uitstekend alternatief voor zowel RDP als TeamViewer, vooral voor bedrijven of particulieren die op zoek zijn naar een eenvoudigere, veiligere oplossing voor externe toegang. Hoewel RDP en TeamViewer hun sterke punten hebben, biedt HelpWire een meer gestroomlijnde en veilige ervaring zonder de complexiteit van configuratie of de sterke afhankelijkheid van infrastructuur van derden.

HelpWire

4.6

HelpWire

4.6

Belangrijkste beveiligingsfuncties:

- Directe peer-to-peer-verbindingen: HelpWire stelt directe verbindingen tot stand tussen operators en klanten, waardoor de blootstelling wordt verminderd en de beveiliging wordt versterkt.

- Veilige gegevensoverdracht: Alle sessiegegevens worden versleuteld met TLS/SSL en AES-256, ter bescherming tegen onderschepping of manipulatie.

- Geen firewallconfiguratie nodig: HelpWire gebruikt standaardprotocollen, waardoor complexe firewallconfiguraties of poortdoorschakeling niet nodig zijn.

- Door de gebruiker beheerde toegang: Klanten beheren de toegang en kunnen deze op elk moment intrekken via een sneltoets of een knop in de app.

- Betrouwbare authenticatie: HelpWire gebruikt Auth0 voor veilig inloggen, vertrouwd door grote bedrijven zoals Microsoft en AWS.

- Digitaal ondertekende toepassingen: Alle HelpWire-apps zijn door DigiCert ondertekend, wat de integriteit waarborgt en manipulatie voorkomt.

Conclusie: welke oplossing is geschikt voor jou?

- Kies voor RDP als je werkt in een omgeving die uitsluitend Windows gebruikt en je de expertise hebt om het veilig te configureren en beheren. RDP is zeer aanpasbaar en kan, mits goed beveiligd, een betrouwbare optie zijn voor controle op ondernemingsniveau.

- Kies voor TeamViewer als je platformonafhankelijke toegang nodig hebt of een oplossing wilt die eenvoudig in te stellen en te onderhouden is. Met de ingebouwde beveiligingsfuncties en de gebruiksvriendelijke interface is TeamViewer een uitstekende keuze voor externe ondersteuning of samenwerking over verschillende besturingssystemen heen.

- Ga voor HelpWire als je een zelfstandige professional bent of onderdeel van een klein tot middelgroot bedrijf dat een eenvoudige, snelle en veilige oplossing voor externe toegang nodig heeft. HelpWire’s intuïtieve ontwerp, platformonafhankelijke compatibiliteit en focus op klantenondersteuning maken het een solide optie voor teams die gebruiksgemak vooropstellen zonder in te leveren op beveiliging.

Uiteindelijk kunnen alle drie de platformen veilig zijn wanneer ze correct worden gebruikt. De sleutel tot veilig blijven ligt in het toepassen van best practices, of je nu RDP, TeamViewer of HelpWire gebruikt. Door je software up-to-date te houden, sterke wachtwoorden te gebruiken, multifactorauthenticatie in te schakelen en toegangslogboeken te monitoren, kun je ervoor zorgen dat je externe toegang over de hele linie veilig blijft.